中国人都喜欢过春节,2024年农历新年来临之际,又到了回首过去展望未来的时候。

在2023年年初的时候就在《写给两年后2025年的自己》立了flag,要练好架子鼓、实现英语阅读的自由、写技术博客,换车等,一年过去了进度怎么样呢?2023年我都干了啥?

很多时候我都在问自己,自己的兴趣到底是什么?兴趣是一个人对特定事物或活动的喜好和热爱,它通常表现为一种积极的、自发的、持久的倾向,可以激发人们的热情和动力,使人们愿意投入时间和精力去探索和体验。

所以我的兴趣是打鼓、看书、写代码、旅行。

一、打鼓

2021年底萌生了学习架子鼓的想法,经过一段时间的努力彻底明白了《任何说30天快速学会架子鼓的都是骗人的!》,抛弃了速成的念头。希望通过两到三年的学习能够入个门自娱自乐一下。两年过去了,在2023年有段时间还是练得比较勤快,基本上每天都有练一个小时,无赖是全靠自学且资质平平所以进步比较缓慢,一首《感官先生》练了我两个多月。不过还是可以敲几首简单的歌了。2023年在抖音上发了6首完整的架子鼓演奏视频(抖音号:xiejava)见证我的努力和进步。

二、看书观影

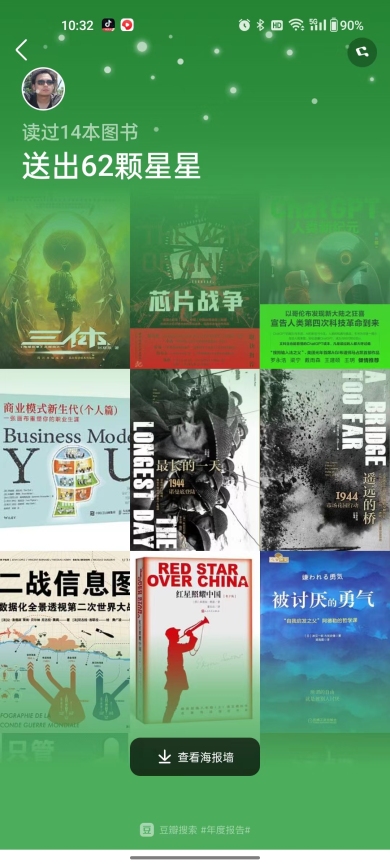

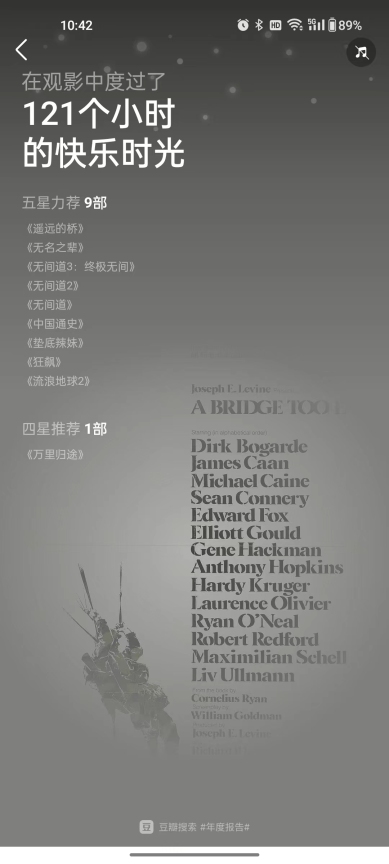

我有个习惯就是每看一本书或看一部电影都会在豆瓣上记录一下,2023年工作很忙,很少看电影,看也书不多,在豆瓣上记录了看了9部电影、14本书。

2023年重新回味了经典港剧《无间道》,看了国产科幻大片《流浪地球2》及很火的电视剧《狂飙》,感受到了国产剧的崛起。

2023年虽然看书不多只记录了14本,但是我做了一些改变,不求数量,重点是主题阅读构建自己的知识架构体系。历史类的书看得比较多,新书看了二战相关的《最长的一天》、《遥远的桥》,科技类看了《芯片战争》、《ChatGPT:人类新纪元》,技术方面的书主要是关于机器学习方面的包括《Python机器学习基础教程》、《数据分析咖哥十话》等,其他还看了《红星照耀中国》、《三体:地球往事》等。

主要还是以历史和技术类的为主,很多书看了就忘了,所以2023年重读了一些书,包括《文明之光》系列的4册等。给自己做了个约定,自己认为经典的书,至少要看三遍。

三、写博客

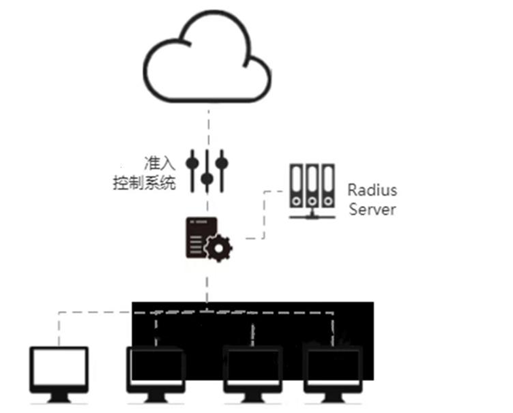

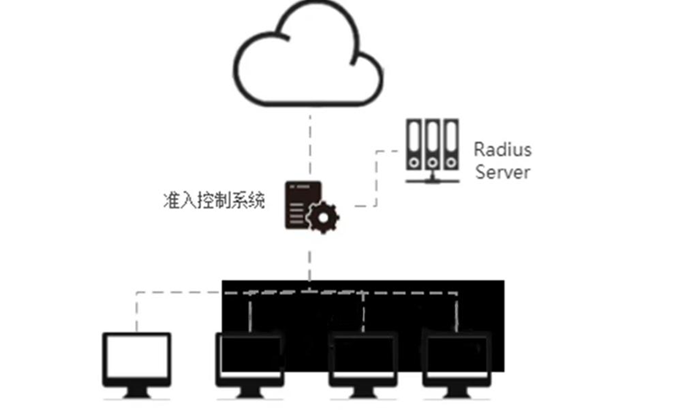

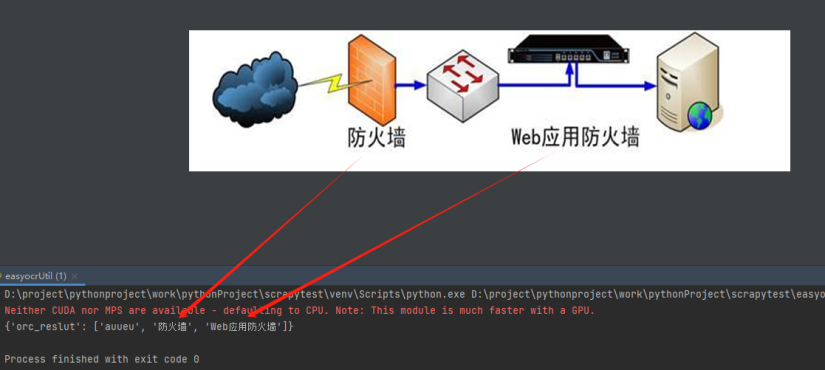

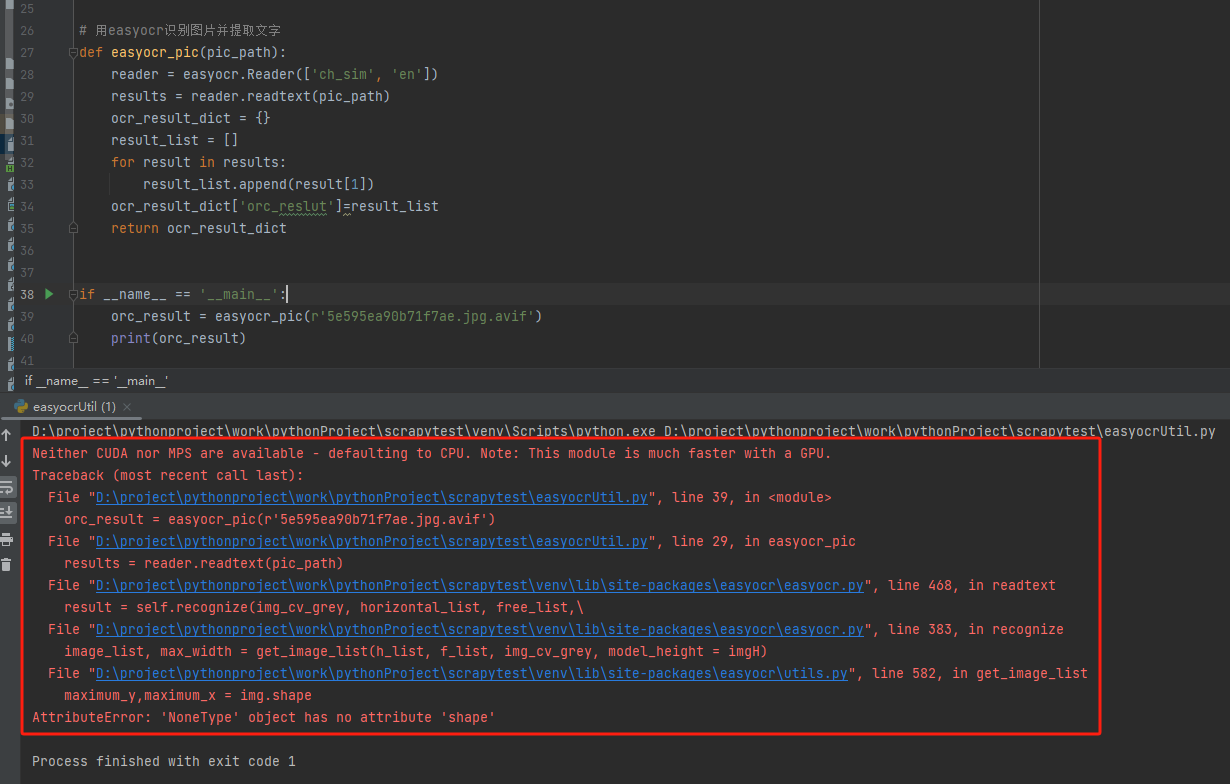

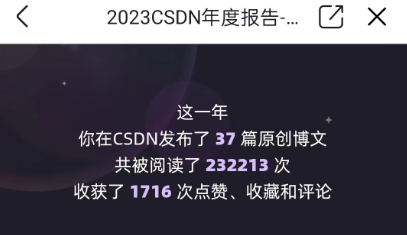

2023年写了42篇博客,主要是网络安全和数据分析相关的技术博客。因为目前在从事网络安全相关方面的工作,平时对数据分析机器学习感兴趣,这方面的内容会多一点。技术类的博客主要发表在CSDN,读书及书评发表在豆瓣,当然还有自己的自留地 《xiejava’s blog》 所有的博客文章都会在这里。

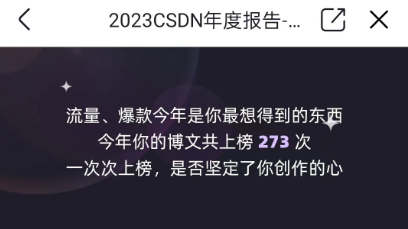

2023年在CSDN发布了37篇原创博文,上榜了273次,每次上榜都坚定了我写博客的心。

2023年开通了微信公众号fullbug,经过一年的努力在公众号上发布了116篇文章,公众号订阅用户也到1407,1407个订阅用户就是对我小小的鼓励,激励我持续的输出。

四、计划

都2024年了,架子鼓、实现英语阅读的自由、写技术博客,换车等,一年过去了进度怎么样呢?离2025年的目标还差多远呢?

架子鼓:目前的水平还只能僵硬的对着动态鼓谱敲几首简单的歌,离架子鼓自由还差很远,2024年将继续努力,持续的在抖音上发布练习视频,让大家监督,让自己看到自己的努力和进步,争取在2025实现几首比较经典歌曲的熟练的演奏。

英语:英语和架子鼓一样是靠时间练习和积累的,在写了一篇《学习英语,你认为“长期”的坚持是多长,“大量”的阅读又是多少?》的博文后2023年基本没有怎么看英语,本来就不好的英语越发退步了。对于英语已经放弃治疗了。人的精力毕竟是有限的,同时要做好几件事是非常困难的,所以英语自由的计划估计要缓一缓了,等架子鼓学得差不了再来学英语吧。我想如果能够把架子鼓学会,同样也能够把英语学会。

博客:2025年立的flag是CSDN账号的粉丝到10W,经过2023年的努力目前CSDN的粉丝到了3.7W,离10W还有不少的差距,需要在2024年更加努力的持续输出高质量的文章才有可能达到这个目标。

旅行:旅行虽然是兴趣之一,一直在憧憬说走就走的旅行,但从来就没有成行过。2023年更是哪里都没有去,2025年的flag之一就是要先换车。在2023年底终于如愿换了台领克08的新能源SUV,见《颜值与实力并存-领克08提车和用车感受》。祖国的大好河山,我想去看看!世界那么大,我想去走走!

作者博客:http://xiejava.ishareread.com/

关注:微信公众号,一起学习成长!