一、什么是运维安全管理与审计系统

运维安全管理与审计系统(俗称 “堡垒机”):是采用新一代智能运维技术框架,基于认证、授权、访问、审计的管理流程设计理念,实现对企事业IT中心的网络设备、数据库、安全设备、主机系统、中间件等资源统一运维管理和审计;通过集中化运维管控、运维过程实时监管、运维访问合规性控制、运维过程图形化审计等功能,为企事业IT中心运维构建一套事前预防、事中监控、事后审计完善的安全管理体系。

简单的说,运维安全管理与审计系统(堡垒机)就是用来控制哪些人可以登录哪些资产(事先防范和控制),以及录像记录登录资产后做了什么事情(事中监控和事后溯源)的系统。其核心是可控及审计。可控是指权限可控、行为可控。权限可控指可以方便的设置、回收运维操作人员的权限;行为可控,比如需要集中禁用某个危险命令;可审计,指有权限操作的人员对资产的所有操作都有记录,能够被监控和审计。

二、为什么需要运维安全管理与审计系统

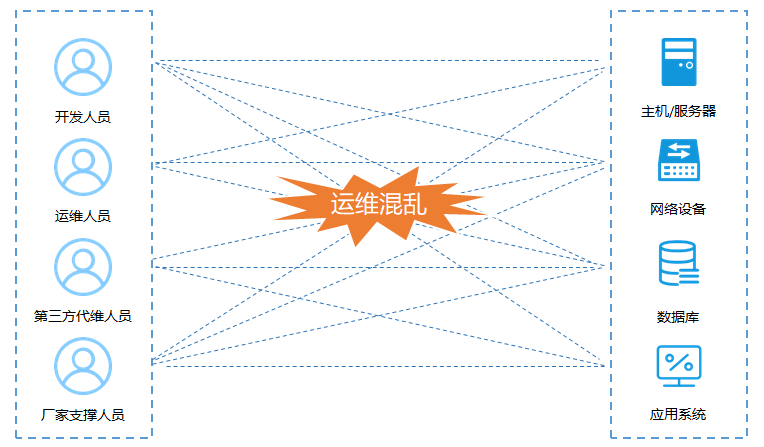

当企业的IT资产越来越多,当参与运维的岗位越来越多样性,运维团队达到一定的规模,不同的人员如运维人员、开发人员、第三方代维、厂商支撑人员需要控制访问不同的资产及权限,如果没有一套好的机制,就会产生混乱。无法有效的做到“哪些人允许以什么样的身份访问哪些设备”,更加没有办法知道“哪些人登录设备后做了哪些事情”,出了问题以后无法回溯。

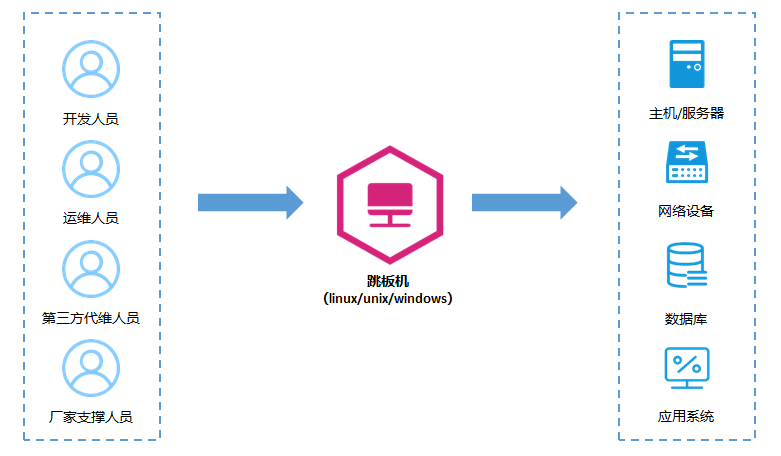

运维安全管理与审计系统(堡垒机)是从跳板机(也叫前置机)的概念演变过来的。早在2000年左右,一些中大型企业为了能对运维人员的远程登录进行集中管理,会在机房部署一台跳板机。跳板机其实就是一台unix/linux/windows操作系统的服务器,所有运维人员都需要先远程登录跳板机,然后再从跳板机登录其他服务器中进行运维操作。

跳板机解决了远程登录集中管理访问的问题,但跳板机并没有实现对运维人员操作行为的控制和审计,使用跳板机过程中还是会有误操作、违规操作导致的操作事故,一旦出现操作事故很难快速定位原因和责任人。此外,跳板机存在严重的安全风险,一旦跳板机系统被攻入,则将后端资源风险完全暴露无遗。同时,对于个别资源(如telnet)可以通过跳板机来完成一定的内控,但是对于更多更特殊的资源(ftp、rdp等)来讲就显得力不从心了。

人们逐渐认识到跳板机的不足,进而需要更新、更好的安全技术理念来实现运维操作管理。需要一种能满足角色管理与授权审批、信息资源访问控制、操作记录和审计、系统变更和维护控制要求,并生成一些统计报表配合管理规范来不断提升IT内控的合规性的产品。在这些理念的指导下,2005年前后,运维安全管理与审计系统(堡垒机)开始以一个独立的产品形态被广泛部署,有效地降低了运维操作风险,使得运维操作管理变得更简单、更安全。

运维安全管理与审计系统(堡垒机)承担了运维人员在运维过程中唯一的入口,通过精细化授权以明确“哪些人以什么身份访问了哪些设备”,从而让运维混乱变得有序起来,堡垒机不仅可以明确每一个运维人员的访问路径,还可以将每一次访问及操作过程变得可以“审计”,就像飞机中的黑匣子,汽车上的行车记录仪,能够做到针对运维人员的每次一操作均可以录像、全程审计,一但出了问题,可以追踪溯源。

运维安全管理与审计系统的目标可以概括为5W,主要是为了降低运维风险。具体如下:

- 审计:你做了什么?(What)

- 授权:你能做哪些?(Which)

- 账号:你要去哪?(Where)

- 认证:你是谁?(Who)

- 来源:访问时间?(When)

运维安全管理与审计系统实现:

- 事前预防:建立“自然人-资源-资源账号”关系,实现统一认证和授权

- 事中控制:建立“自然人-操作-资源”关系,实现操作审计和控制

- 事后审计:建立“自然人-资源-审计日志”关系,实现事后溯源和责任界定

三、运维安全管理与审计系统原理

原理

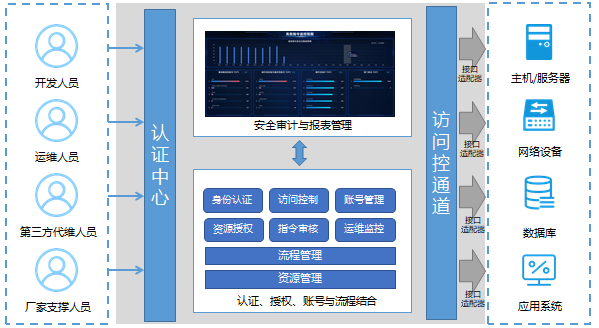

运维安全管理与审计系统(堡垒机),主要采用4A管理模型,对IT运维操作进行访问控制和行为审计的合规性管控系统,主要用来解决企业IT运维部门账号管理混乱,身份冒用、滥用,授权控制不明确,操作行为不规范,事件责任无法定位等问题。 4A 是指认证 Authentication、授权 Authorization、账号 Account、审计 Audit,中文名称为统一安全管理平台解决方案。即将身份认证、授权、记账和审计定义为网络安全的四大组成部分,从而确立了身份认证在整个网络安全系统中的地位与作用。 具体来说:

- 集中认证 (authentication) 管理 可以根据用户应用的实际需要,为用户提供不同强度的认证方式,既可以保持原有的静态口令方式,又可以提供具有双因子认证方式的高强度认证(一次性口令、数字证书、动态口令),而且还能够集成现有其它如生物特征等新型的认证方式。不仅可以实现用户认证的统一管理,并且能够为用户提供统一的认证门户,实现企业信息资源访问的单点登录。

- 集中权限 (authorization) 管理 可以对用户的资源访问权限进行集中控制。它既可以实现对 B/S、C/S 应用系统资源的访问权限控制,也可以实现对数据库、主机及网络设备的操作的权限控制,资源控制类型既包括 B/S 的 URL、C/S 的功能模块,也包括数据库的数据、记录及主机、网络设备的操作命令、IP 地址及端口。

- 集中帐号(account)管理 为用户提供统一集中的帐号管理,支持管理的资源包括主流的操作系统、网络设备和应用系统;不仅能够实现被管理资源帐号的创建、删除及同步等帐号管理生命周期所包含的基本功能,而且也可以通过平台进行帐号密码策略,密码强度、生存周期的设定。

- 集中审计 (audit) 管理 将用户所有的操作日志集中记录管理和分析,不仅可以对用户行为进行监控,并且可以通过集中的审计数据进行数据挖掘,以便于事后的安全事故责任的认定。

技术架构

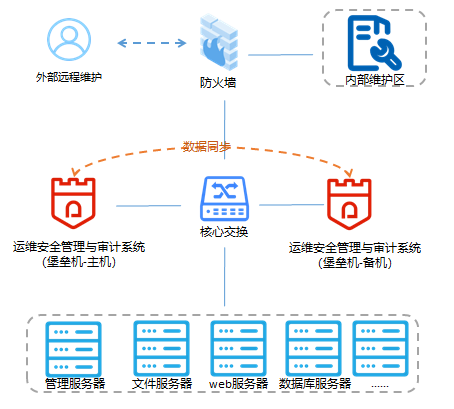

实现的技术架构如下:

核心功能

主要核心功能包括: 1、访问控制 通过对访问资源的严格控制,堡垒机可以确保运维人员在其账号有效权限、期限内合法访问操作资源,降低操作风险,以实现安全监管目的,保障运维操作人员的安全、合法合规、可控制性。 2、账号管理 当运维人员在使用堡垒机时,无论是使用云主机还是局域网的主机,都可以同步导入堡垒机进行账号集中管理与密码的批量修改,并可一键批量设置SSH秘钥对等。 3、资源授权 支持云主机、局域网主机等多种形式的主机资源授权,并且堡垒机采用基于角色的访问控制模型,能够对用户、资源、功能作用进行细致化的授权管理,解决人员众多、权限交叉、资产繁琐、各类权限复制等众多运维人员遇到的运维难题。 4、指令审核 对运维人员的账号使用情况,包括登录、资源访问、资源使用等。针对敏感指令,堡垒机可以对非法操作进行阻断响应或触发审核的操作情况,审核未通过的敏感指令,堡垒机将进行拦截。 5、审计录像 除了可以提供安全层面外,还可以利用堡垒机的事前权限授权、事中敏感指令拦截外,以及堡垒机事后运维审计的特性。运维人员在堡垒机中所进行的运维操作均会以日志的形式记录,管理者即通过日志对微云人员的操作进行安全审计录像。 6、身份认证 为运维人员提供不同强度的认证方式,既可以保持原有的静态口令方式,还可以提供微信、短信等认证方式。堡垒机不仅可以实现用户认证的统一管理,还能为运维人员提供统一一致的认证门户,实现企业的信息资源访问的单点登录。 7、操作审计 将运维人员所有操作日志集中管理与分析,不仅可以对用户行为进行监控与拦截,还可以通过集中的安全审计数据进行数据挖掘,以便于运维人员对安全事故的操作审计认定。

四、运维安全管理与审计系统部署方式

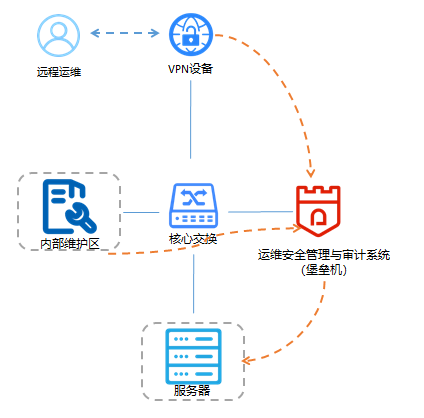

1、单机部署

堡垒机主要都是旁路部署,旁挂在交换机旁边,只要能访问所有设备即可。

部署特点:

旁路部署,逻辑串联。

不影响现有网络结构。

2、HA高可靠部署

旁路部署两台堡垒机,中间有心跳线连接,同步数据。对外提供一个虚拟IP。用户通过堡垒机虚拟IP进行访问,堡垒机自动进行会话负载分配和数据同步、冗余存储。

部署特点:

两台硬件堡垒机,一主一备/提供VIP。

当主机出现故障时,备机自动接管服务。

五、常见运维安全管理与审计系统产品

商用

奇安信[运维安全管理与审计系统]:https://www.qianxin.com/product/detail/pid/385 亚信安全[信磐堡垒机]:https://www.asiainfo-sec.com/product/detail-27.html 绿盟[绿盟运维安全管理系统]:https://www.nsfocus.com.cn/html/2019/212_0926/20.html 启明星辰[堡垒机]:https://www.venustech.com.cn/new_type/blj/

开源

麒麟堡垒机:http://www.secvpn.com.cn/ 飞致JumpServer堡垒机:https://fit2cloud.com/jumpserver/index.html

博客地址:http://xiejava.ishareread.com/

关注:微信公众号,一起学习成长!